Ransomware – poradnik jak reagować krok po kroku.

Ransomware – czym jest?

Ransomware to jeden z najgroźniejszych typów złośliwego oprogramowania, którego celem jest zablokowanie dostępu do danych lub systemów organizacji i wymuszenie okupu za ich odzyskanie. Po uruchomieniu w systemie malware szyfruje pliki znajdujące się na komputerze, serwerach oraz w udostępnionych zasobach sieciowych. Następnie pojawia się komunikat z żądaniem zapłaty – najczęściej w kryptowalutach.

Targetowane cyberataki

Współczesne kampanie ransomware nie są już przypadkowymi atakami na pojedyncze komputery. Cyberprzestępcy coraz częściej prowadzą ukierunkowane ataki na całe organizacje, próbując najpierw uzyskać dostęp do sieci firmowej, a dopiero później uruchamiają proces szyfrowania. W trakcie takiego incydentu może dojść również do kradzieży danych oraz przejęcia kont użytkowników lub administratorów.

Atak ransomware może rozpocząć się na wiele sposobów – przez phishing, słabe hasła, nieaktualne systemy lub dostęp zdalny do komputerów. Dlatego kluczowe znaczenie ma szybka reakcja pracowników i odpowiednie procedury bezpieczeństwa w organizacji.

Oto 10 kroków postępowania w przypadku ataku ransomware

- Odłącz zagrożone urządzenie od sieci (Wi-Fi/kabel/VPN) i nie podłączaj go ponownie.

- Nie loguj się na konta firmowe na komputerze, który może być zainfekowany.

- Nie wyłączaj komputera, chyba że trwa masowe szyfrowanie plików i odłączenie od sieci nie pomaga.

- Zgłoś incydent natychmiast do IT/SOC/Helpdesku (podaj: co się stało, kiedy, jakie okno/komunikat).

- Nie kasuj niczego i nie “naprawiaj” na własną rękę (to może utrudnić odzyskanie danych i analizę).

- IT sprawdzi skalę zdarzenia i zabezpieczy logi/ślady, zanim zacznie przywracanie.

- Przywracamy tylko na czystych systemach i podłączamy do sieci wyłącznie sprawdzone urządzenia.

- Dane przywracamy ostrożnie - najpierw dokumenty, bez podejrzanych plików/programów.

- Po przywróceniu monitorujemy środowisko, aby upewnić się, że zagrożenie nie wraca.

- Wyciągamy wnioski i wzmacniamy zabezpieczenia, a działania dokumentujemy.

Jeśli potrzebujesz szczegółowej, technicznej listy działań dla zespołów IT i bezpieczeństwa, możesz ją pobrać poniżej.

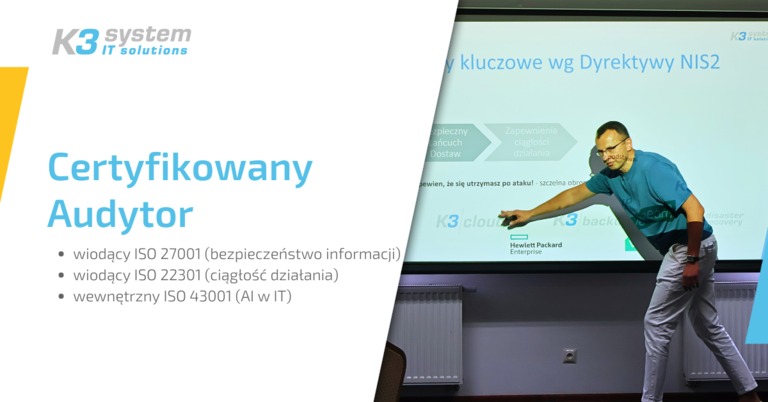

Nasze kompetencje i doświadczenie to realne wsparcie w dostosowaniu Twojej organizacji do wymogów prawnych, technologicznych i operacyjnych.

Zacznij działać już teraz! Zapraszamy do kontaktu: DARMOWA KONSULTACJA

Czytaj więcej

Paweł Jedynak, Dyrektor handlowy / Cyber Security Expert

Jarosław Mikienko z prestiżowym statusem eksperta Cohesity Ace

Paweł Jedynak Certyfikowanym Audytorem wspierającym ofertę K3System